I will explain how to remove Mytiris.com pop-ups from your computer or phone. First, let’s understand what Mytiris.com is.

How to delete Buyitedinc.club ads?

I will explain how to remove Buyitedinc.club pop-ups from your computer or phone. First, let’s understand what Buyitedinc.club is.

How to fix Check-tl-ver-94-2.com ads?

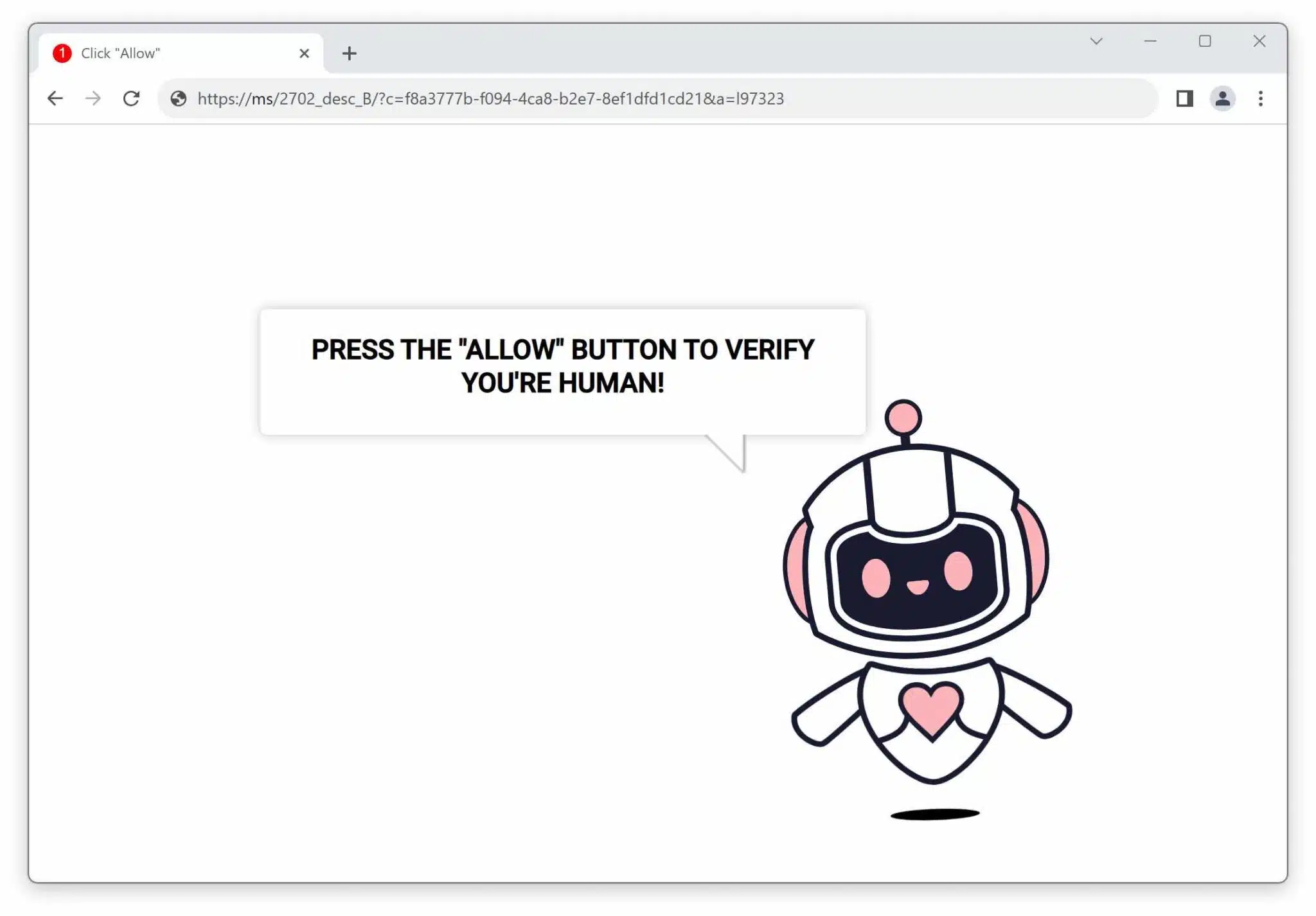

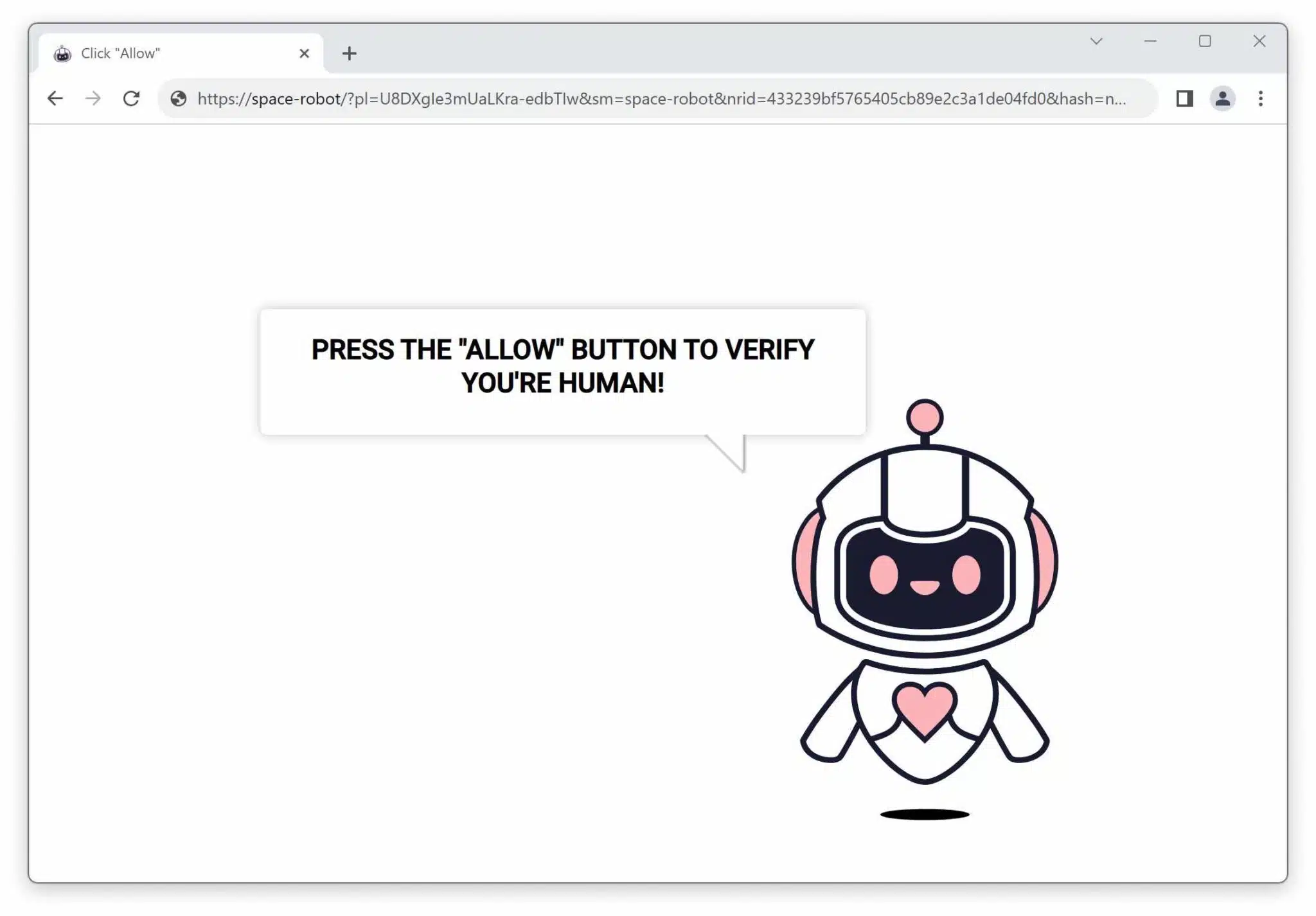

My recent jag of spam site sleuthing unveiled a nasty one: Check-tl-ver-94-2.com. This site, which masquerades as something else, tries to trick you into subscribing to its push notifications.

How to delete Mytiris.com ads?

I will explain how to remove Mytiris.com pop-ups from your computer or phone. First, let’s understand what Mytiris.com is.

How to fix Mypricklylive.com ads?

My recent jag of spam site sleuthing unveiled a nasty one: Mypricklylive.com. This site, which masquerades as something else, tries to trick you into subscribing to its push notifications.

How to delete Idkiadcenter.com ads?

I will explain how to remove Idkiadcenter.com pop-ups from your computer or phone. First, let’s understand what Idkiadcenter.com is.

How to fix Alludesgroup.com ads?

My recent jag of spam site sleuthing unveiled a nasty one: Alludesgroup.com. This site, which masquerades as something else, tries to trick you into subscribing to its push notifications.

How to delete Yowa.co.in ads?

I will explain how to remove Yowa.co.in pop-ups from your computer or phone. First, let’s understand what Yowa.co.in is.

How to delete Alludesgroup.com ads?

I will explain how to remove Alludesgroup.com pop-ups from your computer or phone. First, let’s understand what Alludesgroup.com is.

How to fix Realstkozirads.com ads?

My recent jag of spam site sleuthing unveiled a nasty one: Realstkozirads.com. This site, which masquerades as something else, tries to trick you into subscribing to its push notifications.